445端口关闭方法大揭秘(保障网络安全)

随着网络技术的飞速发展,网络安全问题日益突出。而445端口作为Windows操作系统中一个重要的网络服务端口,经常被黑客利用来进行攻击和入侵。关闭445端口成为了保障网络安全的一项重要措施。本文将为您揭秘关闭445端口的方法,帮助您有效保护网络安全。

一、关闭445端口的重要性

1.1安全性提升的必要性

1.2防止黑客攻击的有效手段

二、关闭445端口的常用方法

2.1使用防火墙软件进行屏蔽

2.2修改注册表中相关设置

2.3禁用相关服务和进程

三、方法一:使用防火墙软件进行屏蔽

3.1防火墙软件的选择与安装

3.2设置防火墙规则,禁止外部访问445端口

3.3测试防火墙是否生效

四、方法二:修改注册表中相关设置

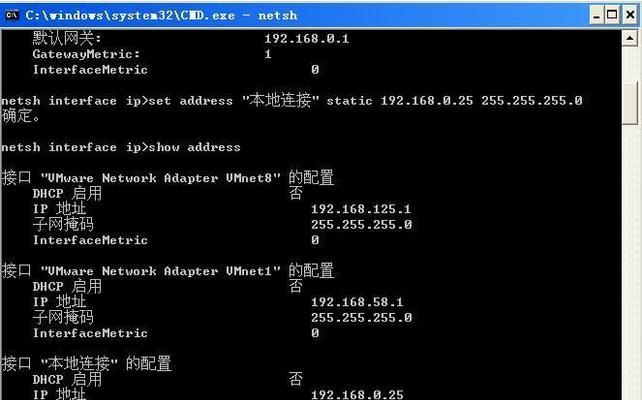

4.1定位并打开注册表编辑器

4.2寻找并修改445端口相关的键值

4.3重启系统,检查端口关闭情况

五、方法三:禁用相关服务和进程

5.1打开任务管理器,结束相关进程

5.2进入服务管理界面,禁用相关服务

5.3重启系统,验证445端口是否关闭成功

六、常见问题与解决方法

6.1关闭445端口可能带来的影响与解决方案

6.2如何检测445端口是否成功关闭

6.3如何应对其他网络安全威胁

七、445端口关闭方法的注意事项

7.1谨慎操作,避免误关重要端口

7.2定期检查端口关闭情况,及时修复漏洞

八、

通过使用防火墙软件进行屏蔽、修改注册表中相关设置以及禁用相关服务和进程等方法,可以有效关闭445端口,提升网络安全性。同时,我们还需注意合理选择关闭445端口的方法,并定期检查关闭情况,以保障网络的安全运行。让我们共同努力,守护网络安全的壁垒。

保护网络安全

随着网络安全问题的日益严峻,关闭445端口已经成为了保护网络安全的重要手段之一。本文将为大家详细介绍如何关闭445端口,有效提升网络的安全性。

1.防火墙的作用及设置方法

防火墙是保护网络免受恶意攻击的第一道防线,本段落将介绍防火墙的基本作用和如何正确设置防火墙规则来关闭445端口。

2.路由器的安全设置及关闭445端口的操作步骤

路由器是连接我们与外部网络的关键设备,本段落将详细介绍如何通过路由器的安全设置来关闭445端口,以防止黑客入侵。

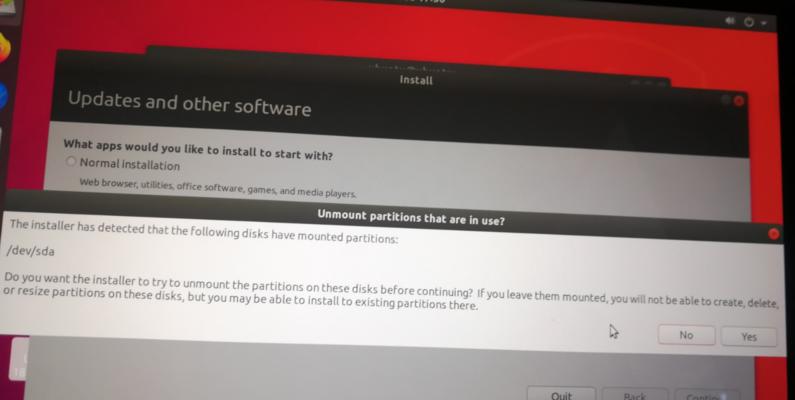

3.关闭445端口的操作系统配置方法

不同操作系统对于445端口的配置方法有所不同,本段落将分别介绍Windows、Linux和MacOS等常见操作系统中关闭445端口的具体配置方法。

4.关闭445端口对文件共享的影响及解决方案

445端口是用于文件共享的常用端口,关闭后会对文件共享产生一定影响,本段落将介绍如何在关闭445端口的同时保持文件共享的稳定。

5.使用安全软件关闭445端口的方法及注意事项

安全软件可以帮助我们更加方便地关闭445端口,本段落将介绍一些常用的安全软件,并提醒读者在使用过程中需要注意的事项。

6.通过修改注册表关闭445端口的方法

注册表是Windows系统的重要组成部分,本段落将详细介绍如何通过修改注册表来关闭445端口,实现更加精细化的安全配置。

7.使用网络入侵检测系统提升445端口的安全性

网络入侵检测系统可以实时监控网络流量,及时发现和阻止恶意攻击,本段落将介绍如何利用网络入侵检测系统来提升445端口的安全性。

8.阻止远程访问服务以关闭445端口

远程访问服务常常被黑客利用来入侵网络,本段落将介绍如何通过关闭远程访问服务来有效关闭445端口。

9.加强密码安全以防止黑客利用445端口入侵

弱密码是黑客攻击的一个重要入口,本段落将介绍如何加强密码安全,以防止黑客通过445端口入侵。

10.采用VPN来关闭445端口的安全隐患

VPN可以为我们提供更加安全的网络连接,本段落将介绍如何通过使用VPN来关闭445端口的安全隐患。

11.建立网络隔离以关闭445端口

网络隔离可以将局域网和外部网络有效分离,本段落将介绍如何通过建立网络隔离来关闭445端口。

12.采用安全硬件设备加固网络以关闭445端口

安全硬件设备可以提供更加全面的网络保护,本段落将介绍如何通过采用安全硬件设备来加固网络,有效关闭445端口。

13.定期升级系统补丁以关闭445端口的漏洞

系统漏洞是黑客攻击的重要突破口,本段落将介绍如何定期升级系统补丁,以关闭445端口可能存在的漏洞。

14.关闭445端口后的网络安全监控与维护

关闭445端口只是保护网络安全的第一步,本段落将介绍如何进行网络安全监控和维护工作,确保网络长期安全。

15.445端口关闭方法小结及未来的发展趋势

本文通过详细介绍多种方法来关闭445端口,希望读者能够根据实际情况选择适合自己的方法来保护网络安全。随着科技的不断发展,网络安全形势也在不断变化,我们也需要时刻关注最新的网络安全发展趋势,不断优化网络防护措施。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。

关键词:445端口

- 445端口关闭后网络共享方法是什么?

- 如何关闭445端口以提高网络安全性(简单有效的方法帮助您保护计算机免受445端口攻击)

- 关闭445端口的最简单方法(保护计算机安全)

- 关闭445端口的重要性与验证密码的方法(加强网络安全)

- 关闭445端口的最简单方法(保护网络安全)

- 关闭445端口(掌握关闭445端口的方法)

- 使用简单的CMD命令关闭445端口(快速有效地关闭Windows系统中的445端口)

- 关闭445端口命令的操作方法及注意事项(学会关闭445端口)

- 以445端口关闭的影响及网络安全防范(关闭445端口的重要性及其对网络安全的影响分析)

- 如何关闭445端口权限以增强网络安全(有效阻止445端口的攻击)

- 如何在电脑上添加新的图标菜单?

- 电脑内存怎么看?整体配置如何评估?

- 电脑声音带灯是何原因?如何解决?

- 电脑内存扩展方法是什么?

- 投影仪4.5寸封闭机的含义是什么?

- 笔记本电脑架如何拆卸?拆解步骤是什么?

- 电脑接其他插座黑屏的原因是什么?如何解决?

- 手机因拍照车把损坏怎么处理?有哪些维修或更换的建议?

- 吸血鬼之血猎手游需要购买吗?游戏内购买内容有哪些?

- 笔记本电脑如何设置国外上网?

综合百科最热文章

- 解决Win10插上网线后无Internet访问问题的方法(Win10网络连接问题解决方案及步骤)

- B站等级升级规则解析(揭秘B站等级升级规则)

- 如何查看宽带的用户名和密码(快速获取宽带账户信息的方法及步骤)

- 解决电脑无法访问互联网的常见问题(网络连接问题及解决方法)

- 如何彻底删除电脑微信数据痕迹(清除微信聊天记录、文件和缓存)

- 注册QQ账号的条件及流程解析(了解注册QQ账号所需条件)

- 解决NVIDIA更新驱动后黑屏问题的有效处理措施(克服NVIDIA驱动更新后黑屏困扰)

- 提高国外网站浏览速度的加速器推荐(选择合适的加速器)

- 解决显示器屏幕横条纹问题的方法(修复显示器屏幕横条纹的技巧及步骤)

- 如何让你的鞋子远离臭味(15个小窍门帮你解决臭鞋难题)

- 最新文章

-

- 户外直播送笔记本电脑价格是多少?如何参与活动?

- 王者荣耀屏蔽功能如何使用?

- 电脑直播时声音小怎么解决?提升音量的方法有哪些?

- 电脑配置设置控制打印机的方法是什么?

- 如何查看和选择笔记本电脑配置?

- 原神中如何获得武器角色?需要满足哪些条件?

- 钢索云台相机与手机连接拍照方法是什么?

- 笔记本电脑键盘自动打字问题如何解决?

- 使用手柄玩魔兽世界治疗职业时如何选择合适的队友?

- 三国杀游戏中频繁掉线怎么办?有哪些稳定连接的技巧?

- 廉价笔记本电脑联网步骤是什么?

- 赛车类手游有哪些?英雄互娱的赛车游戏推荐?

- 王者荣耀全服玩家数量有多少?如何查看当前在线人数?

- 三国杀队友如何区分?有哪些技巧?

- 原神福利大奖怎么领奖?需要满足哪些条件?

- 热门文章

-

- 荣耀手机录音文件存放在哪里?如何找到录音文件的存储位置?

- 华为手机荣耀拍照美颜功能如何开启?美颜效果调整的技巧有哪些?

- 电脑桌面图标如何恢复原状?如何找回丢失的桌面图标布局?

- 如何在Photoshop中等比例缩放图片?等比例缩放图片大小的正确步骤是什么?

- 王者荣耀全服玩家数量有多少?如何查看当前在线人数?

- mp3格式歌曲如何下载到u盘?需要注意什么?

- 手机桌面图标怎么一键整理?整理桌面图标的最佳方法?

- word批注模式如何关闭?有哪些快捷操作?

- 电脑上图标不见了怎么办?如何找回丢失的桌面图标?

- PDF文件大小如何调整到指定KB?调整过程中常见问题有哪些?

- 手机相册拼图功能在哪里?如何操作?

- Mac电脑任务管理器快捷键是什么?如何使用?

- 王者荣耀屏蔽功能如何使用?

- “司空见惯”一词是什么意思?在什么情况下使用?

- 如何批量删除苹果通讯录联系人?操作步骤是什么?

- 热门tag

- 标签列表

- 友情链接